RCE

remote command/code execute

远程命令执行和远程代码执行

区别

两者是有本质区别的,命令执行是针对系统命令,而代码执行是针对脚本代码,如php,java,py等

形成条件:可控变量,漏洞函数

echo,eval,print区别

代码执行

产生

web源码/框架

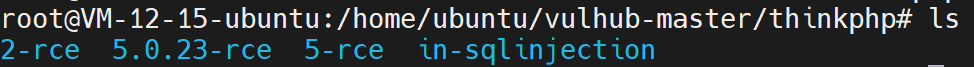

- thinkPHP php开发框架

存在的版本就很多了,从3.x,5.0,5.0.10,5.0.23等若干版本

要专开一篇来记录

- WordPress 基于php的博客平台,可以搭建网站也可以当做cms来使用

想到了hexo,也是搭建博客的一个框架,不过hexo搭建静态站点,WordPress搭建动态站点,可以使用数据库(跑偏了)

4.6和5.0.0存在RCE

中间件

- Tomcat

Tomcat的RCE有CVE-2017-12615,CVE-2019-0232

附CVE-2019-0232复现:

- Redis

基于主从复制的rce

- Apache Struts2

有很多RCE,就直接上工具了

防御

敏感函数禁用,变量过滤或是固定,waf

命令执行

产生

web源码

nexus,webmin,elasticSearch

中间件

weblogic,apache

其他

postgresql